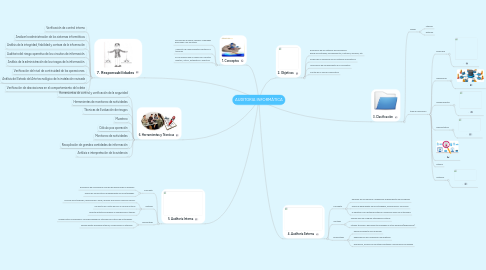

1. 1. Conceptos

1.1. Secuencias de pasos lógicas y ordenadas para llegar a un resultado.

1.2. Conjunto de conocimientos científicos y técnicas.

1.3. Es un examen que se realiza con carácter objetivo, crítico, sistemático y selectivo

2. 5. Auditoria Interna

2.1. Concepto

2.1.1. Evaluación de una persona o grupo de personas de la empresa

2.1.2. Evalúa de forma interna el desempeño de las actividades

2.2. Ventajas

2.2.1. Conoce las actividades, operaciones y áreas, revisión profunda e informes valioso.

2.2.2. No afecta los costos por ser un recurso interno

2.2.3. Permite detectar problemas y desviaciones a tiempo.

2.3. Desventajas

2.3.1. Puede limitar la veracidad y confidencialidad por intervención interna de autoridades.

2.3.2. Pueden existir presiones internas, compromisos o intereses

3. 6. Herramientas y Técnicas

3.1. Herramientas de control y verificación de la seguridad

3.2. Herramientas de monitoreo de actividades

3.3. Técnicas de Evaluación de riesgos

3.4. Muestreo

3.5. Cálculo pos operación

3.6. Monitoreo de actividades

3.7. Recopilación de grandes cantidades de información

3.8. Análisis e interpretación de la evidencia

4. 7. Responsabilidades

4.1. Verificación de control interno

4.2. Analizar la administración de los sistemas informáticos

4.3. Análisis de la integridad, fiabilidad y certeza de la información

4.4. Auditoria del riesgo operativo de los circuitos de información.

4.5. Análisis de la administración de los riesgos de la información.

4.6. Verificación del nivel de continuidad de las operaciones.

4.7. Análisis del Estado del Arte tecnológico de la instalación revisada

4.8. Verificación de desviaciones en el comportamiento de la data

5. 2. Objetivos

5.1. Evaluación de los sistemas de información desde sus entradas, procedimientos, controles, archivos, etc.

5.2. Análisis de la eficiencia de los Sistemas Informáticos.

5.3. Verificación del cumplimiento de la Normativa

5.4. Control de la función informática

6. 3. Clasificación

6.1. Origen

6.1.1. Internas

6.1.2. Externas

6.2. Área de Aplicación

6.2.1. Financiera

6.2.1.1. .

6.2.2. Operacional

6.2.2.1. .

6.2.3. Gubernamental

6.2.3.1. .

6.2.4. Administrativa

6.2.4.1. .

6.2.5. .

6.2.6. Integral

6.2.7. Sistemas

6.2.7.1. .

7. 4. Auditoria Externa

7.1. Concepto

7.1.1. Revisión de una Persona u organismo independiente de la empresa

7.1.2. Evalúa el desempeño de las actividades, operaciones y funciones.

7.1.3. El objetivo es un dictamen externo e imparcial sobre las actividades

7.2. Ventajas

7.2.1. Trabajo libre de cualquier intervención interna

7.2.2. Utilizan técnicas y herramientas probadas en otras empresas(experiencia)

7.3. Desventajas

7.3.1. Desconocimiento de la empresa

7.3.2. Dependencia de cooperación del auditado

7.3.3. Evaluación, alcances y resultados limitados a informacion recopilada