1. 10.5. Efetividade

1.1. 10.5.1. A efetividade de ataques de engenharia social está ligada ao uso de princípios psicológicos.

1.2. 10.5.2. Invasores exploram padrões comportamentais comuns para manipular as vítimas.

1.3. 10.5.3. Principais princípios utilizados:

1.3.1. 10.5.3.1. Princípio de Autoridade

1.3.1.1. 10.5.3.1.1. O invasor se apresenta como figura de autoridade (ex: gerente, TI).

1.3.1.2. 10.5.3.1.2. A vítima obedece por medo de consequências ou respeito à hierarquia.

1.3.2. 10.5.3.2. Princípio da Intimidação

1.3.2.1. 10.5.3.2.1. O atacante ameaça o emprego, reputação ou segurança financeira da vítima.

1.3.2.2. 10.5.3.2.2. Gera um sentimento de medo e pressão para obter obediência.

1.3.3. 10.5.3.3. Princípio do Consenso

1.3.3.1. 10.5.3.3.1. Explora a tendência natural de seguir o grupo ou comportamento coletivo.

1.3.3.2. 10.5.3.3.2. Referência: ataques do tipo vishing demonstrados na Defcon.

1.3.4. 10.5.3.4. Princípio da Escassez

1.3.4.1. 10.5.3.4.1. O invasor oferece algo raro ou com valor percebido alto.

1.3.4.2. 10.5.3.4.2. Pressiona a vítima a agir rapidamente, sem pensar.

1.3.5. 10.5.3.5. Princípio da Familiaridade

1.3.5.1. 10.5.3.5.1. O atacante se apresenta como alguém próximo ou confiável.

1.3.5.2. 10.5.3.5.2. Gera empatia e reduz a desconfiança.

1.3.6. 10.5.3.6. Princípio da Urgência

1.3.6.1. 10.5.3.6.1. Cria um senso de emergência para induzir ação imediata.

1.3.6.2. 10.5.3.6.2. Pode prometer recompensa ou ameaçar prejuízo se não houver resposta rápida.

1.3.7. 10.5.3.7. Representação

1.3.7.1. 10.5.3.7.1. O invasor finge ser outra pessoa, como um usuário com problemas ou suporte técnico.

1.3.7.2. 10.5.3.7.2. O disfarce visa conquistar confiança e acesso.

2. 10.4. Engenharia Social

2.1. 10.4.1. Ataques de engenharia social exploram vulnerabilidades humanas dentro dos sistemas de informação.

2.2. 10.4.2. São ameaças que não dependem exclusivamente de falhas técnicas, mas sim de manipulação psicológica.

2.3. 10.4.3. O alvo principal é o usuário, considerado parte crítica dos sistemas de informação.

2.4. 10.4.4. Invasores usam técnicas de persuasão para enganar pessoas e obter dados confidenciais.

2.5. 10.4.5. As fraquezas humanas são frequentemente o primeiro ponto explorado em um ataque.

2.6. 10.4.6. A engenharia social pode assumir várias formas:

2.6.1. 10.4.6.1. Presencial – contato direto com a vítima.

2.6.2. 10.4.6.2. E-mail – geralmente por phishing, com links ou arquivos maliciosos.

2.6.3. 10.4.6.3. Telefone – fingindo ser suporte técnico ou autoridade.

2.7. 10.4.7. Características dos ataques de engenharia social:

2.7.1. 10.4.7.1. Manipulam a confiança da vítima.

2.7.2. 10.4.7.2. Visam burlar políticas ou diretrizes de segurança.

2.7.3. 10.4.7.3. Podem anteceder ataques técnicos mais complexos.

2.7.4. 10.4.7.4. Sintomas difíceis de identificar devido à natureza humana.

2.8. 10.4.8. Para proteger sistemas e dados, é essencial:

2.8.1. 10.4.8.1. Reconhecer os sinais de manipulação.

2.8.2. 10.4.8.2. Treinar usuários para identificar abordagens suspeitas.

2.8.3. 10.4.8.3. Integrar controles humanos às estratégias de segurança da informação.

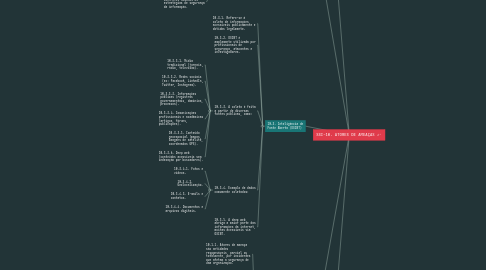

3. 10.3. Inteligência de Fonte Aberta (OSINT)

3.1. 10.3.1. Refere-se à coleta de informações acessíveis publicamente e obtidas legalmente.

3.2. 10.3.2. OSINT é amplamente utilizada por profissionais de segurança, atacantes e investigadores.

3.3. 10.3.3. A coleta é feita a partir de diversas fontes públicas, como:

3.3.1. 10.3.3.1. Mídia tradicional (jornais, rádio, televisão).

3.3.2. 10.3.3.2. Redes sociais (ex: Facebook, LinkedIn, Twitter, Instagram).

3.3.3. 10.3.3.3. Informações públicas (registros governamentais, domínios, processos).

3.3.4. 10.3.3.4. Comunicações profissionais e acadêmicas (artigos, fóruns, publicações).

3.3.5. 10.3.3.5. Conteúdo geoespacial (mapas, imagens de satélite, coordenadas GPS).

3.3.6. 10.3.3.6. Deep web (conteúdos acessíveis sem indexação por buscadores).

3.4. 10.3.4. Exemplo de dados comumente coletados:

3.4.1. 10.3.4.1. Fotos e vídeos.

3.4.2. 10.3.4.2. Geolocalização.

3.4.3. 10.3.4.3. E-mails e contatos.

3.4.4. 10.3.4.4. Documentos e arquivos digitais.

3.5. 10.3.5. A deep web abriga a maior parte das informações da internet, muitas acessíveis via OSINT.

4. 10.1 Hackers e Invasores

4.1. 10.1.1. Atores de ameaça são entidades responsáveis, parcial ou totalmente, por incidentes que afetam a segurança de uma organização.

4.2. 10.1.2. O ator mais conhecido é o hacker, popularizado pela mídia.

4.3. 10.1.3. Antigamente, distinguia-se entre hacker e cracker:

4.3.1. Hacker: acessa sistemas de forma não autorizada, mas sem intenção necessariamente maliciosa.

4.3.2. Cracker: quebra criptografia, viola proteção de software e invade sistemas com fins maliciosos.

4.4. 10.1.4. Com o tempo, a mídia passou a tratar ambos como sinônimos, dando ao termo “hacker” uma conotação negativa.

4.5. 10.1.5. Para corrigir isso, surgiu a expressão “hacker ético” como classificação positiva e técnica.

4.6. 10.1.6. A classificação por “chapéus” (Hat) se popularizou:

4.6.1. White Hat: hacker ético, age com autorização para proteger sistemas.

4.6.1.1. Também chamado de hacker ético;

4.6.1.2. Não trabalha em benefício próprio;

4.6.1.3. O foco é tornar a internet um ambiente mais seguro;

4.6.1.4. Quando ele encontra vulnerabilidades, reporta para a empresa e assim o problema é corrigido;

4.6.1.5. » Quando não há correções, ele publica numa base de dados de vulnerabilidade, explicando que existe uma vulnerabilidade que ainda não foi corrigida.

4.6.2. Black Hat: cibercriminoso, age com intenção maliciosa.

4.6.2.1. Atua em benefício próprio;

4.6.2.2. Fins lucrativos e maliciosos;

4.6.2.3. Seu objetivo é tirar algum tipo de vantagem, seja financeira, seja reputação.

4.6.3. Grey Hat: transita entre ações éticas e não éticas, atuando por conta própria.

4.6.3.1. Expõe falhas de segurança em aplicações e sistemas operacionais sem consentimento.

5. 10.2 Outros Atores de Ameaça

5.1. 10.2.1 Script Kiddies

5.1.1. 10.2.1.1 Baixo nível de habilidade e conhecimento

5.1.2. 10.2.1.2 depende principalmente de scripts prontos

5.1.3. 10.2.1.3 Geralmente, realiza ataques em larga escala

5.2. 10.2.2. Hacktivistas

5.2.1. 10.2.2.1. Realizam ataques cibernéticos motivados por causas sociais, políticas ou ideológicas.

5.2.2. 10.2.2.2. São vistos por alguns como ativistas, não como criminosos.

5.2.3. 10.2.2.3. Pela legislação brasileira, são considerados criminosos cibernéticos.

5.2.4. 10.2.2.4. Utilizam recursos tecnológicos para invadir sistemas e contas.

5.3. 10.2.3. Crime Organizado

5.3.1. 10.2.3.1. Grupos bem estruturados com objetivo de atacar grandes corporações.

5.3.2. 10.2.3.2. Podem receber apoio de instituições governamentais corruptas.

5.3.3. 10.2.3.3. São considerados alvos prioritários para forças de combate ao cibercrime.

5.4. 10.2.4. Pessoa Interna (Insider Threat)

5.4.1. 10.2.4.1. Funcionário da própria organização que age de forma ilícita.

5.4.2. 10.2.4.2. Rouba informações para vender ou repassar à concorrência.

5.4.3. 10.2.4.3. Motivado por insatisfação, vingança ou ganho financeiro.

5.4.4. 10.2.4.4. Representa alto risco por conhecer a estrutura interna da empresa.

5.5. 10.2.5. Atuação de Concorrentes

5.5.1. 10.2.5.1. Empresas que financiam a obtenção de informações confidenciais.

5.5.2. 10.2.5.2. Utilizam meios tecnológicos e financeiros avançados.

5.5.3. 10.2.5.3. Motivação é puramente comercial e estratégica.

5.5.4. 10.2.5.4. São altamente sofisticadas e difíceis de rastrear.