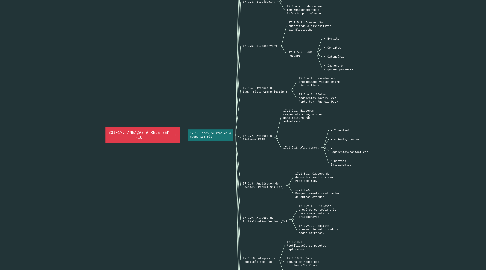

1. 17.1. Tipos de Ataques à Redes Sem Fio

1.1. 17.1.1. Pontos de Acesso Não Autorizados

1.1.1. 17.1.1.1. Instalados sem permissão em redes corporativas ou privadas.

1.1.2. 17.1.1.2. Difíceis de detectar.

1.1.3. 17.1.1.3. Facilitam ataques man-in-the-middle.

1.1.4. 17.1.1.4. Exploram a conexão via SSID (nome lógico da rede).

1.2. 17.1.2. Evil Twins

1.2.1. 17.1.2.1. Clonam pontos de acesso legítimos com nome semelhante.

1.2.2. 17.1.2.2. Enganam usuários para que se conectem ao AP falso.

1.2.3. 17.1.2.3. Permitem interceptar dados da vítima conectada.

1.3. 17.1.3. Jamming (Interferência)

1.3.1. 17.1.3.1. Ondas de rádio interferem nos sinais Wi-Fi.

1.3.2. 17.1.3.2. Pode ser intencional (malicioso) ou acidental.

1.3.3. 17.1.3.3. Facilita negação de serviço ou ataques subsequentes.

1.4. 17.1.4. Bluejacking

1.4.1. 17.1.4.1. Envio de mensagens indesejadas via Bluetooth.

1.4.2. 17.1.4.2. Pode causar mau funcionamento e infecção por malware.

1.5. 17.1.5. Bluesnarfing

1.5.1. 17.1.5.1. Acesso não autorizado a dispositivos via Bluetooth.

1.5.2. 17.1.5.2. Pode roubar:

1.5.2.1. • E-mails

1.5.2.2. • Contatos

1.5.2.3. • Calendário

1.5.2.4. • Imagens e arquivos pessoais

1.6. 17.1.6. Ataques NFC (Near Field Communication)

1.6.1. 17.1.6.1. Baseados em proximidade física entre dispositivos.

1.6.2. 17.1.6.2. Afetam pagamentos móveis (ex: Apple Pay, Android Pay).

1.7. 17.1.7. Ataques a Sistemas RFID

1.7.1. 17.1.7.1. Exploram campos eletromagnéticos para leitura não autorizada.

1.7.2. 17.1.7.2. Alvo comum:

1.7.2.1. • Inventário

1.7.2.2. • Animais/humanos

1.7.2.3. • Pagamentos/contactless

1.7.2.4. • Cartões inteligentes

1.8. 17.1.8. Analisador de Pacotes (Packet Sniffer)

1.8.1. 17.1.8.1. Captura de dados transmitidos via rede sem fio.

1.8.2. 17.1.8.2. Frequentemente usado antes de outros ataques.

1.9. 17.1.9. Ataques de Initialization Vector (IV)

1.9.1. 17.1.9.1. O invasor prevê ou controla o IV para comprometer a criptografia.

1.9.2. 17.1.9.2. Facilita acesso não autorizado a dados cifrados.

1.10. 17.1.10. Ataques de Repetição Sem Fio

1.10.1. 17.1.10.1. Reutilização de pacotes capturados.

1.10.2. 17.1.10.2. Mais comuns em redes com criptografia fraca.

1.10.3. 17.1.10.3. Associados a ataques IV.

1.11. 17.1.11. Ataques a WEP e WPA

1.11.1. 17.1.11.1. WEP (Wired Equivalent Privacy)

1.11.1.1. • Criptografia desatualizada (64, 128, 256 bits).

1.11.1.2. • Utilizado com 802.11a e 802.11b.

1.11.2. 17.1.11.2. WPA (Wi-Fi Protected Access)

1.11.2.1. • Usa chave de 128 bits por pacote.

1.11.2.2. • Substituído pelo WPA2.

1.12. 17.1.12. Ataques a WPS (Wi-Fi Protected Setup)

1.12.1. 17.1.12.1. Exploram a vulnerabilidade no PIN de 8 dígitos.

1.12.2. 17.1.12.2. Permite descoberta do PIN em poucas horas.

1.12.3. 17.1.12.3. WPS costuma vir ativado por padrão.

1.12.4. 17.1.12.4. Recomendações:

1.12.4.1. • Desativar WPS.

1.12.4.2. • Restringir acesso físico aos dispositivos.

1.13. 17.1.13. Ataques de Desassociação Sem Fio

1.13.1. 17.1.13.1. Invasor altera o endereço MAC para induzir reconexão.

1.13.2. 17.1.13.2. Redireciona dispositivos para AP falsificado.