1. การรักษาความปลอดภัยคืออะไร

1.1. กิจกรรมใด ๆ ที่ออกแบบมาเพื่อปกป้องเครือข่ายของคุณ โดยเฉพาะกิจกรรมเหล่านี้ปกป้องการใช้งานและความน่าเชื่อถือ, ความซื่อสัตย์สุจริตและความปลอดภัยของเครือข่ายและข้อมูลของคุณ การรักษาความปลอดภัยเครือข่ายที่มีประสิทธิภาพเป้าหมายที่มีความหลากหลายของภัยคุกคามและหยุดพวกเขาจากการเข้าหรือการแพร่กระจายบนเครือข่ายของคุณ การรักษาความปลอดภัยเครือข่ายสามารถทำได้โดยใช้ฮาร์ดแวร์และซอฟต์แวร์ ซอฟต์แวร์จะต้องได้รับการปรับปรุงอย่างต่อเนื่องและการจัดการเพื่อปกป้องคุณจากภัยคุกคามที่เกิดขึ้นใหม่

2. ภัยคุกคามบนเครือข่าย

2.1. ไวรัสเวิร์มและม้าโทรจัน สปายแวร์และแอดแวร์ การโจมตี zero-day ที่เรียกว่าการโจมตีศูนย์ชั่วโมง การโจมตีของแฮกเกอร์ ปฏิเสธการโจมตีบริการ การสกัดกั้นและการโจรกรรมข้อมูล การโจรกรรม

3. เครือข่ายงานรักษาความปลอดภัย

3.1. องค์ประกอบด้านความปลอดภัยเครือข่ายมักจะรวมถึง: ป้องกันไวรัสและป้องกันสปายแวร์ ไฟร์วอลล์เพื่อป้องกันการเข้าถึงเครือข่ายของคุณ ระบบป้องกันการบุกรุก (IPS) เพื่อระบุภัยคุกคามแพร่กระจายอย่างรวดเร็วเช่น zero-day หรือศูนย์ชั่วโมงการโจมตี เครือข่ายส่วนตัวเสมือน (VPN) เพื่อให้การเข้าถึงระยะไกลที่ปลอดภัย

4. การทำงานของ IDPS

4.1. ระบุเหตุฉุกเฉินที่เป็นไปได้ เก็บข้อมูลเหตุฉุกเฉินที่พบ พยายามหยุดการบุกรุกโดยอัตโนมัติ ระบุปัญหาที่เกิดขึ้นซึ่งขัดกับนโยบายการรักษาความปลอดภัย จัดทำรายงานและแจ้งเตือนผู้ดูแลระบบ

5. ผลลัพธ์การทำงานของ IDPS

5.1. ผลลัพธ์ส่วนใหญ่จะเป็นการแจ้งเตือนและเก็บข้อมูลการแจ้งเตือนในรูปแบบต่างๆ เช่น การแสดง Alert Message ในหน้าจอ การส่งอีเมล์ , SMS แจ้งเตือน การส่งเสียง , ไฟกะพริบแจ้งเตือน ความสามารถในการตอบสนองต่อปัญหา ตัดการเชื่อมต่อ ตั้งค่าระบบเพิ่มเติม

6. ซอฟต์แวร์ที่นิยมใช้ในการตรวจหาการบุกรุก

6.1. 1. Snort เป็นซอฟต์แวร์ที่อยู่ในกลุ่ม Network Intrusion Detection System (NIDS) https://www.snort.org/ 2. Tcpdump เป็นซอฟต์แวร์ในกลุ่ม Network Analyzer http://www.tcpdump.org/ 3. Ethereal http://www.filehorse.com/download-wireshark-32/5972/ 4. Sniffit เป็นซอฟต์แวร์ดักจับแพ็กเกต http://sniffit.sourceforge.net/ http://www.sysnetcenter.com/board/index.php?PHPSESSID=jl8dg4o89jklnpaqcpn9dfvu15&topic=214.0;topicseen

7. Intrusion prevention systems

7.1. IPS (Intrusion Prevention System) คือ Software หรือ hardware ที่ได้รับการออกแบบมาเพื่อให้ตรวจสอบการบุกรุกโดยจะทำงานคล้ายๆกับ IDS(Intrusion Detection System) แต่จะมีคุณสมบัติพิเศษในการจู่โจมกลับหรือหยุดยั้งผู้บุกรุกได้ด้วยตัวเอง โดยที่ไม่จำเป็นต้องอาศัยโปรแกรมหรือ hardware ตัวอื่นๆ IPS is used as Inline mode protection for securing internal network.

8. ประเภทของ IPS

8.1. Network-based intrusion prevention system (NIPS): monitors the entire network for suspicious traffic by analysing protocol activity. Wireless intrusion prevention systems (WIPS): monitor a wireless network for suspicious traffic by analysing wireless networking protocols. Network behavior analysis (NBA): examines network traffic to identify threats that generate unusual traffic flows, such as distributed denial of service (DDoS) attacks, certain forms of malware and policy violations. Host-based intrusion prevention system (HIPS): an installed software package which monitors a single host for suspicious activity by analysing events occurring within that host.

9. Firewall

9.1. Firewallเป็นคอมโพเน็นต์หรือกลุ่มของคอมโพเน็นต์ที่ทำหน้าที่ในการควบคุมการเข้าถึงระหว่างเน็ตเวิร์กภายนอกหรือเน็ตเวิร์กที่เราคิดว่าไม่ปลอดภัย กับเน็ตเวิร์กภายในหรือเน็ตเวิร์กที่เราต้องการจะป้องกัน โดยที่คอมโพเน็นต์นั้นอาจจะเป็นเราเตอร์ คอมพิวเตอร์ หรือเน็ตเวิร์ก ประกอบกันก็ได้ ขึ้นอยู่กับวิธีการหรือ Firewall Architecture ที่ใช้

9.2. สิ่งที่ไฟร์วอลล์ช่วยได้ บังคับใช้นโยบายด้านความปลอดภัย โดยการกำหนดกฎให้กับไฟร์วอลล์ว่าจะอนุญาตหรือไม่ให้ใช้เซอร์วิสชนิดใด ทำให้การพิจารณาดูแลและการตัดสินใจด้านความปลอดภัยของระบบเป็นไปได้ง่ายขึ้น เนื่องจากการติดต่อทุกชนิดกับเน็ตเวิร์กภายนอกจะต้องผ่านไฟร์วอลล์ การดูแลที่จุดนี้เป็นการดูแลความปลอดภัยในระดับของเน็ตเวิร์ก (Network-based Security) บันทึกข้อมูล กิจกรรมต่างๆ ที่ผ่านเข้าออกเน็ตเวิร์กได้อย่างมีประสิทธิภาพ ป้องกันเน็ตเวิร์กบางส่วนจากการเข้าถึงของเน็ตเวิร์กภายนอก เช่นถ้าหากเรามีบางส่วนที่ต้องการให้ภายนอกเข้ามาใช้เซอร์วิส (เช่นถ้ามีเว็บเซิร์ฟเวอร์) แต่ส่วนที่เหลือไม่ต้องการให้ภายนอกเข้ามากรณีเช่นนี้เราสามารถใช้ไฟร์วอลล์ช่วยได้ ไฟร์วอลล์บางชนิด สามารถป้องกันไวรัสได้ โดยจะทำการตรวจไฟล์ที่โอนย้ายผ่านทางโปรโตคอล HTTP, FTP และ SMTP

9.3. ข้อจำกัดของ Firewall อันตรายที่เกิดจากเน็ตเวิร์กภายใน ไม่สามารถป้องกันได้เนื่องจากอยู่ภายในเน็ตเวิร์กเอง ไม่ได้ผ่านไฟร์วอลล์เข้ามา อันตรายจากภายนอกที่ไม่ได้ผ่านเข้ามาทางไฟร์วอลล์ เช่นการ Dial-up เข้ามายังเน็ตเวิร์กภายในโดยตรงโดยไม่ได้ผ่านไฟร์วอลล์ อันตรายจากวิธีใหม่ๆ ที่เกิดขึ้น ทุกวันนี้มีการพบช่องโหว่ใหม่ๆ เกิดขึ้นทุกวัน เราไม่สามารถไว้ใจไฟร์วอลล์โดยการติดตั้งเพียงครั้งเดียวแล้วก็หวังให้มันปลอดภัยตลอดไป เราต้องมีการดูแลรักษาอย่างต่อเนื่องสม่ำเสมอ ไวรัส ถึงแม้จะมีไฟร์วอลล์บางชนิดที่สามารถป้องกันไวรัสได้ แต่ก็ยังไม่มีไฟร์วอลล์ชนิดใดที่สามารถตรวจสอบไวรัสได้ในทุกๆ โปรโตคอล

9.4. 1.Packet filter Firewalls Packet Filter คือเราเตอร์ที่ทำการหาเส้นทางและส่งต่อ (route) อย่างมีเงื่อนไข โดยจะพิจารณาจากข้อมูลส่วนที่อยู่ในเฮดเดอร์ (header) ของแพ็กเก็ตที่ผ่านเข้ามา เทียบกับกฎ (rules) ที่กำหนดไว้และตัดสินว่าควรจะทิ้ง (drop) แพ็กเก็ตนั้นไปหรือว่าจะยอม (accept) ให้แพ็กเก็ตนั้นผ่านไปได้

9.4.1. ในอินเตอร์เน็ตเลเยอร์จะมีแอตทริบิวต์ที่สำคัญต่อ Packet Filtering ดังนี้ ไอพีต้นทาง ไอพีปลายทาง ชนิดของโปรโตคอล (TCP UDP และ ICMP) ในระดับของทรานสปอร์ตเลเยอร์ มีแอตทริบิวต์ที่สำคัญคือ พอร์ตต้นทาง พอร์ตปลายทาง แฟล็ก (Flag ซึ่งจะมีเฉพาะในเฮดเดอร์ของแพ็กเก็ต TCP) ชนิดของ ICMP message (ในแพ็กเก็ต ICMP)

9.4.2. ข้อดี ไม่ขึ้นกับแอพพลิเคชัน มีความเร็วสูง รองรับการขยายตัวได้ดี ข้อเสีย บางโปรโตคอลไม่เหมาะสมกับการใช้ Packet Filtering เช่น FTP, ICQ

9.5. 2. Stateful Inspection Firewalls เป็นเทคโนโลยีที่เพิ่มเข้าไปใน Packet Filtering โดยในการพิจารณาว่าจะยอมให้แพ็กเก็ตผ่านไปนั้น แทนที่จะดูข้อมูลจากเฮดเดอร์เพียงอย่างเดียว Stateful Inspection จะนำเอาส่วนข้อมูลของแพ็กเก็ต (message content) และข้อมูลที่ได้จากแพ็กเก็ตก่อนหน้านี้ที่ได้ทำการบันทึกเอาไว้ นำมาพิจารณาด้วย จึงทำให้สามารถระบุได้ว่าแพ็กเก็ตใดเป็นแพ็กเก็ตที่ติดต่อเข้ามาใหม่ หรือว่าเป็นส่วนหนึ่งของการเชื่อมต่อที่มีอยู่แล้ว

9.5.1. ตัวอย่างผลิตภัณฑ์ทางการค้าที่ใช้ Stateful Inspection Technology ได้แก่ Check Point Firewall-1 Cisco Secure Pix Firewall SunScreen Secure Net และส่วนที่เป็น open source แจกฟรี ได้แก่ NetFilter ใน Linux (iptables ในลีนุกซ์เคอร์เนล 2.3 เป็นต้นไป)

9.6. 3. Proxy Service Proxy หรือ Application Gateway เป็นแอพพลิเคชันโปรแกรมที่ทำงานอยู่บนไฟร์วอลล์ที่ตั้งอยู่ระหว่างเน็ตเวิร์ก 2 เน็ตเวิร์ก ทำหน้าที่เพิ่มความปลอดภัยของระบบเน็ตเวิร์กโดยการควบคุมการเชื่อมต่อระหว่างเน็ตเวิร์กภายในและภายนอก Proxy จะช่วยเพิ่มความปลอดภัยได้มากเนื่องจากมีการตรวจสอบข้อมูลถึงในระดับของแอพพลิเคชันเลเยอร์ (Application Layer

9.6.1. การทำงานของ Proxy เมื่อไคลเอนต์ต้องการใช้เซอร์วิสภายนอก ไคลเอนต์จะทำการติดต่อไปยัง Proxy ก่อน ไคลเอนต์จะเจรจา (negotiate) กับ Proxy เพื่อให้ Proxy ติดต่อไปยังเครื่องปลายทางให้ เมื่อ Proxy ติดต่อไปยังเครื่องปลายทางให้แล้วจะมีการเชื่อมต่อ 2 การเชื่อมต่อ คือ ไคลเอนต์กับ Proxy และ Proxy กับเครื่องปลายทาง โดยที่ Proxy จะทำหน้าที่รับข้อมูลและส่งต่อข้อมูลให้ใน 2 ทิศทาง Proxy จะทำหน้าที่ในการตัดสินใจว่าจะให้มีการเชื่อมต่อกันหรือไม่ จะส่งต่อแพ็กเก็ตให้หรือไม่

9.6.2. ข้อดี มีความปลอดภัยสูง รู้จักข้อมูลในระดับแอพพลิเคชัน ข้อเสีย ประสิทธิภาพต่ำ แต่ละบริการมักจะต้องการโปรเซสของตนเอง สามารถขยายตัวได้ยาก

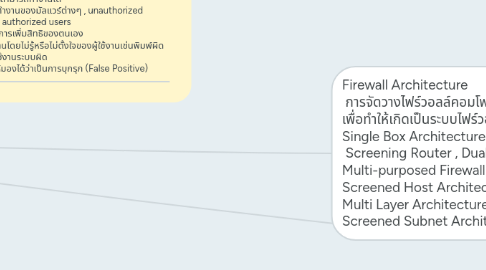

10. Firewall Architecture การจัดวางไฟร์วอลล์คอมโพเน็นต์ในแบบต่างๆ เพื่อทำให้เกิดเป็นระบบไฟร์วอลล์ขึ้น Single Box Architecture Screening Router , Dual-Homed Host หรือ Multi-purposed Firewall Box Screened Host Architecture Multi Layer Architecture Screened Subnet Architecture

10.1. Single Box Architecture เป็น Architecture แบบง่ายๆ ที่มีcomponentทำหน้าที่เป็นไฟร์วอลล์เพียงอันเดียวตั้งอยู่ระหว่างเน็ตเวิร์กภายในกับเน็ตเวิร์กภายนอก ข้อดีของวิธีนี้ก็คือการที่มีเพียงจุดเดียวที่หน้าที่ไฟร์วอลล์ทั้งหมด ควบคุมการเข้าออกของข้อมูล ทำให้ดูแลได้ง่าย เป็นจุดสนใจในการดูแลความปลอดภัยเน็ตเวิร์ก ในทางกลับกันข้อเสียของวิธีนี้ก็คือ การที่มีเพียงจุดเดียวนี้ ทำให้มีความเสี่ยงสูง หากมีการconfigurationผิดพลาดหรือมีช่องโหว่เพียงเล็กน้อย การผิดพลาดเพียงจุดเดียวอาจทำให้ระบบถูกเจาะได้

10.1.1. 1) Screening Router เราสามารถใช้เราเตอร์ทำ Packet Filtering ได้ วิธีนี้จะทำให้ประหยัดค่าใช้จ่ายเนื่องจากส่วนใหญ่จะใช้เราเตอร์ต่อกับเน็ตเวิร์กภายนอกอยู่แล้ว แต่วิธีนี้อาจไม่ยืดหยุ่นมากนักในการconfiguration Architecture แบบนี้เหมาะสำหรับ เน็ตเวิร์กที่มีการป้องกันความปลอดภัยในระดับของโฮสต์ (Host security) เป็นอย่างดีแล้ว มีการใช้โปรโตคอลไม่มาก และโปรโตคอลที่ใช้ก็เป็นโปรโตคอลที่ไม่ซับซ้อน ต้องการไฟร์วอลล์ที่มีความเร็วสูง

10.1.2. 2)Dual-Homed Host เราสามารถใช้ Dual-Homed Host ( คอมพิวเตอร์ที่มีNetwork interfaceอย่างน้อย 2 อัน) ใช้การบริการเป็น Proxy ให้กับเครื่องภายในเน็ตเวิร์ก Architecture แบบนี้เหมาะสำหรับ เน็ตเวิร์กที่มีการใช้งานอินเตอร์เน็ตค่อนข้างน้อย เน็ตเวิร์กที่ไม่ได้มีข้อมูลสำคัญๆ

10.1.3. 3)Multi-purposed Firewall Box มีผลิตภัณฑ์หลายชนิดที่ผลิตออกมาเป็นpackage เดียว ซึ่งทำหน้าที่ได้หลายอย่าง ทั้ง Packet Filtering, Proxy แต่ก็อย่าลืมว่านี่คือ Architecture แบบชั้นเดียว ซึ่งถ้าพลาดแล้วก็จะเสียหายทั้งเน็ตเวิร์กได้

10.2. -Screened Host Architecture จะมีโฮสต์ซึ่งให้บริการ Proxy เหมือนกับใน Single Box Architecture ที่เป็น Dual-homed Host แต่จะต่างกันตรงที่ว่า โฮสต์นั้นจะอยู่ภายในเน็ตเวิร์ก ไม่ต่ออยู่กับเน็ตเวิร์กภายนอกอื่นๆ มี เราเตอร์ที่ทำหน้าที่ Packet Filtering ช่วยบังคับให้เครื่องภายในเน็ตเวิร์กต้องติดต่อเซอร์วิสผ่าน Proxy โดยไม่ยอมให้ติดต่อใช้เซอร์วิสจากภายนอกโดยตรง และก็ให้ภายนอกเข้าถึงได้เฉพาะ Bastion host ( คือโฮสต์ที่มีความเสี่ยงสูงต่อการถูกโจมตี มักจะเป็นโฮสต์ที่เปิดให้บริการกับอินเตอร์เน็ต ดังนั้นโฮสต์นี้ต้องมีการดูแลเป็นพิเศษ) เท่านั้น Architecture นี้เหมาะสำหรับ เน็ตเวิร์กที่มีการติดต่อกับเน็ตเวิร์กภายนอกน้อย เน็ตเวิร์กที่มีการป้องกันความปลอดภัยใน ระดับของโฮสต์เป็นอย่างดีแล้ว

10.3. Multi Layer Architecture ในสถาปัตยกรรมแบบหลายชั้น ไฟร์วอลล์จะเกิดขึ้นจากคอมโพเน็นต์หลายๆส่วนทำหน้าที่ประกอบกันขึ้นเป็นระบบ วิธีการนี้สามารถเพิ่มความปลอดภัยได้มาก เนื่องจากเป็นการลดความเสี่ยงต่อความผิดพลาดที่อาจเกิดขึ้น ถ้าหากมีไฟร์วอลล์เพียงจุดเดียวแล้วมีเกิดความผิดพลาดเกิดขึ้น ระบบทั้งหมดก็จะเป็นอันตราย แต่ถ้ามีการป้องกันหลายชั้น หากในชั้นแรกถูกเจาะ ก็อาจจะมีความเสียหายเพียงบางส่วน ส่วนที่เหลือระบบก็ยังคงมีชั้นอื่นๆ ในการป้องกันอันตราย ลดความเสี่ยงได้โดยการที่แต่ละชั้นนั้นมีการใช้เทคโนโลยีที่แตกต่างกัน เพื่อให้เกิดความหลากหลาย เป็นการหลีกเลี่ยงการโจมตีหรือช่องโหว่ที่อาจมีในเทคโนโลยีชนิดใดชนิดหนึ่ง โดยทั่วไปแล้วสถาปัตยกรรมแบบหลายชั้นจะเป็นการต่อกันเป็นซีรี่โดยมี Perimeter Network (หรือบางทีเรียกว่า DMZ Network) อยู่ตรงกลาง เรียกว่า Screened Subnet Architecture Screened Subnet Architecture เป็นสถาปัตยกรรมที่มีการเพิ่ม Perimeter Network เข้าไปกั้นระหว่างอินเตอร์เน็ตกับเน็ตเวิร์กภายในไม่ให้เชื่อมต่อกันโดยตรง ทำให้เน็ตเวิร์กภายในมีความปลอดภัยมากขึ้น ประกอบไปด้วย เราเตอร์ 2 ตัว ตัวนึงอยู่ระหว่างอินเตอร์เน็ตกับ Perimeter Network ส่วนอีกตัวหนึ่งอยู่ระหว่าง Perimeter Network กับเน็ตเวิร์กภายใน ถ้าหากแฮกเกอร์จะเจาะเน็ตเวิร์กภายในต้องผ่านเราเตอร์เข้ามาถึง 2 ตัวด้วยกัน ถึงแม้ว่าจะเจาะชั้นแรกเข้ามายัง Bastion host ได้ แต่ก็ยังต้องผ่านเราเตอร์ตัวในอีก ถึงจะเข้ามายังเน็ตเวิร์กภายในได้

11. Intrusion Detection System

11.1. IDS (Intrusion Detection System) คือหมายถึงฮาร์ดแวร์หรือซอฟต์แวร์ที่ติดตามตรวจสอบสัญญาณจราจร (Traffic) ที่ส่งผ่านบนเครือข่ายคอมพิวเตอร์ด้วยการวิเคราะห์รูปแบบ พฤติกรรมในแพ็กเก็ตข้อมูล (Packet Data) เพื่อค้นหาสิ่งที่ผิดปกติ(Anomaly) แล้วนำเข้าสู่กระบวนการทำนาย (Prediction) เพื่อตัดสินว่าเป็นเหตุการณ์บุกรุกจริงแล้วแจ้งเตือน (Alert) ให้ผู้รับผิดชอบระบบทราบเพื่อดำเนินการป้องกันและแก้ไขต่อไป

11.2. ระบบตรวจหาการบุกรุกบนครื่องคอมพิวเตอร์ (Host-based IDSs) จะทำงานในเครื่องคอมพิวเตอร์ ด้วยการติดตามตรวจสอบสัญญาณจราจร (Traffic) ที่อยู่ในรูปของแพ็กเก็ตข้อมูลและตรวจสอบการใช้งานโปรแกรมประยุกต์ (Application) ในเครื่องคอมพิวเตอร์จากไฟล์บันทึกข้อมูลการใช้(Log File) เพื่อตรวจสอบว่าแพ็กเก็ตใดมีลักษณะที่ผิดปกติ

11.3. หลักการทำงานของระบบตรวจหาการบุกรุก

11.3.1. Pattern Matching เป็นการเปรียบเทียบแพ็กเก็ตของซิกเนเจอร์ Stateful Matching เป็นการเปรียบเทียนรูปแบบของกิจกรรมทั่วไป การตรวจหาเหตุการณ์ผิดปกติ (Anomaly-based Detection) เป็นการตรวจหารูปแบบการบุกรุก ด้วยการวิเคราะห์พฤติกรรมหรือเหตุการณ์ที่เกิดขึ้นในระบบเครือข่าย โดยการเปรียบเทียบพฤติกรรมหรือเหตุการณ์ที่เข้ามาในเครือข่าย ณ เวลาขณะน้ันกับพฤติกรรมหรือเหตุการณ์ที่เป็นการบุกรุกซึ่งจัดเก็บไว้ในฐานข้อมูลระบบ การตรวจหาความผิดปกติด้วยสถิติ (Statistical Anomaly-Based) การตรวจหาความผิดปกติด้วยโพรโตคอล (Protocol Anomaly-Based) การตรวจหาความผิดปกติด้วยสัญญาณจราจร(Traffic Anomaly-Based

11.4. การวิเคราะห์รูปแบบการโจมตีของระบบตรวจหาการบุกรุก ( Attack Analysis of IDS)

11.4.1. การวิเคราะห์เนื้อหา (Content Analysis) จะต้องมีการจับแพ็กเก็ตข้อมูล (Capture Packets) ทั้งหมดซึ่งโดยปกติแล้วขนาดของ Ethernet Packet สามารถมีขนาดได้ถึง1500 bytes เพราะฉะน้ันจำเป็นต้องมีพื้นที่ว่างในฮาร์ดดิสก์(Disk Space) และหน่วยประมวลผล (CPU Time) ในการประมวลผลข้อมูลดังกล่าวที่เหมาะสม

11.4.2. การวิเคราะห์สัญญาณจราจร (Traffic Analysis) เป็นการแปลความหมายจากรูปแบบ(Patterns) ในส่วนหัวของแพ็กเก็ต (Packet Header) ซึ่งจะแสดงถึงความผิดปกติของเครือข่าย เพราะฉะน้ันจึงมีความจำเป็นที่ผุ้วิเคราะห์จะต้องมีความรู้และทักษะในการแปลความหมายจากข้อมูลดังกล่าว เนื่องจากวิเคราะห์จะดูเฉพาะส่วนที่เป็นส่วนหัวของแพ็กเก็ต ฉะน้ันจึงมีการจับเฉพาะส่วนหัวของข้อมูล โดยปกติแล้วส่วนหัวที่จะต้องจับจะมีขนาดประมาณ 68 byte และหากต้องการความถูกต้องในการวิเคราะห์จึงจำเป็นต้องมีการจับทุก ๆ ส่วนหัวที่ผ่านในเครือข่าย