การจัดการความเสี่ยงด้านเทคโนโลยีสารสนเทศ

by ชนาพร ชัยเพ็ชร

1. ความเสี่ยง (Risk) หมายถึง เหตุการณ์หรือการ กระทำใด ๆ ที่มีโอกาสเกิดขึ้นได้ในอนาคตภายใต้สภาวการณ์ที่ไม่แน่นอน ซึ่งอาจส่งผลในด้านลบที่เราไม่ต้องการ

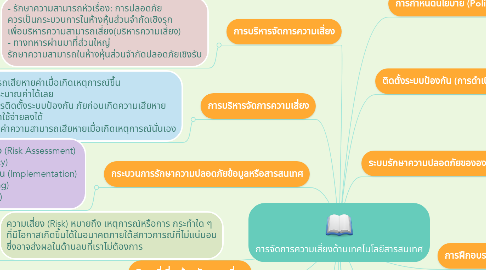

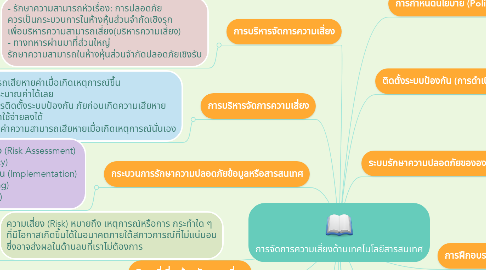

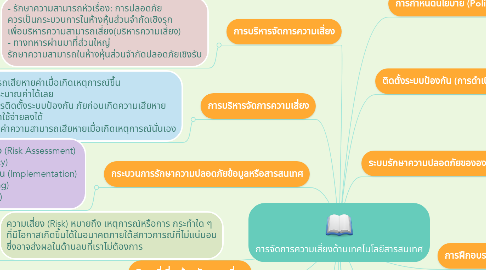

2. การบริหารจัดการความเสี่ยง

2.1. - รักษาความสามารถหัวเรื่อง: การปลอดภัย ควรเป็นกระบวนการในห้างหุ้นส่วนจำกัดเชิงรุก เพื่อบริหารความสามารถเสี่ยง(บริหารความเสี่ยง) - ทางทหารผ่านมาที่ส่วนใหญ่ รักษาความสามารถในห้างหุ้นส่วนจำกัดปลอดภัยเชิงรับ

3. การบริหารจัดการความเสี่ยง

3.1. - ความสามารถเสียหายค่าเมื่อเกิดเหตุการณ์ขึ้น ไม่สามารถประมาณค่าได้เลย - หากเรามีการติดตั้งระบบป้องกัน ภัยก่อนเกิดความเสียหาย - ช่วยลดจะค่าใช้จ่ายลงได้ เนื่องจากไม่มีค่าความสามารถเสียหายเมื่อเกิดเหตุการณ์นั่นเอง

4. กระบวนการรักษาความปลอดภัยข้อมูลหรือสารสนเทศ

4.1. • การประเมินความเสี่ยง (Risk Assessment) • กำหนดนโยบาย (Policy) • การติดตั้งระบบป้องกัน (Implementation) • การฝึกอบรม (Training) • การตรวจสอบ (Audit)

5. นิยามที่เกี่ยวข้องกับความเสี่ยง

6. ช่องโหว่ (Vulnerability)

6.1. ช่องโหว่หรือ จุดอ่อน (Vulnerability) หมายถึง ความอ่อนแอในระบบซึ่งยอมให้เกิดการกระทำที่ไม่ได้รับอนุญาตได้

6.1.1. "ซ่อมแซมซ่อมแซมช่องโหว่หรือแพทช์" แก้ไขข้อผิดพลาดในการติดตั้ง เครื่องคอมพิวเตอร์

7. ภัยคุกคาม (Threat)

7.1. สิ่งที่อาจก่อนให้เกิดความเสียหายต่อคุณสมบัติของข้อมูลด้านใดด้านหนึ่ง หรือ มากกว่าหนึ่งด้าน หรือ สิ่งที่อาจเป็นแหล่งกำเนิดความเสียหาย

7.2. ประเภทของ ภัยคุกคาม ได้ดังนี้

7.2.1. 1. ภัยคุกคามที่เกิดขึ้นโดยธรรมชาติ( ภัยธรรมชาติ) 2. ภัยคุกคามที่เกิดขึ้นโดยมนุษย์ (Human Threats) 3. ภัยคุกคามที่เกิดขึ้นจากสภาพ แวดล้อม (Environment Threats)

8. การตรวจสอบ (Audit)

8.1. 1. การตรวจสอบการปฏิบัติตามนโยบาย 2. การประเมินโครงการ 3. การทดสอบเจาระบบ (การทดสอบการรุก)

9. การประเมินความเสี่ยง (Risk Assessment)

9.1. - ชื่อผู้แต่งชื่อเรื่องหัวเรื่อง: การพัฒนาอุตสาหกรรมการผลิตและการ กระจายสินค้าความสามารถในการปฏิบัติงานผู้ซื้อสินค้า (SDLC: การพัฒนาวงจรชีวิต) - ผลลัพธ์ที่ได้จากการช่วยให้คุณสามารถหาวิธี ลดความเสี่ยงที่ เกิดขึ้น

9.2. ขั้นตอนการประเมินความเสี่ยง 1) ขั้นตอนการกำหนดขอบเขต 2) การสารวจข้อมูลหรือ เก็บรวบรวมข้อมูล 3) การวิเคราะห์นโยบายและระเบียบปฏิบัติ 4) การวิเคราะห์ช่องโหว่และภัยคุกคาม 5) การวิเคราะห์ความเสี่ยง

10. การกำหนดนโยบาย (Policy)

10.1. -หมดนโยบายและระเบียบปฏิบัติต่างๆที่เกี่ยวข้องกับหัวเรื่องการรักษาความสามารถปลอดภัย หากละเลยไม่มีหมดนโยบายหรือแผนด้านหัวเรื่อง: การรักษาความสามารถ ปลอดภัย - กรณีที่ไม่มีหมดนโยบายมาควบคุมจะคุณต้องก าหนดขึ้นใหม่ - กรณีที่มีอยู่แล้วก็ปรับปรุงให้ ทันสมัย ยิ่งขึ้น - โดยอย่างน้อยที่สุดในองค์กรจะต้องมีการตรวจสอบ นโยบาย ต่อไปนี้

11. ติดตั้งระบบป้องกัน (การดำเนินงาน)

11.1. •เป็นสิ่งที่จะต้องติดตั้งระบบป้องกันและระบบรักษาความปลอดภัยเพื่อปิดช่องโหว่หรือจุดอ่อน หรือจากภัยคุกคามต่าง ๆ ที่ตรวจพบ • ถ้ามีระบบรักษาความปลอดภัยอยู่แล้ว ก็ปรับปรุงให้ทันสมัยยิ่งขึ้น • ถ้าไม่มีก็ให้สร้างขึ้นใหม่ • ระบบป้องกันและรักษาความปลอดภัยนั้นต้องทำทั้งด้านฮาร์ดแวร์ และซอฟต์แวร์

12. ระบบรักษาความปลอดภัยขององค์กรต้องประกอบด้วย

12.1. 1. ระบบรายงานการรักษาความปลอดภัย 2. ระบบพิสูจน์ทราบตัวตน (Authentication System) 3. ระบบรักษาความปลอดภัยในการใช้งานอินเทอร์เน็ต 4. ระบบตรวจจับการบุกรุกและป้องกันการบุกรุก (IDS/IPS) 5. การเข้ารหัสข้อมูล (Encryption) 6. การรักษาความปลอดภัยด้านกายภาพ

13. การฝึกอบรม

13.1. 1. มีระบบผู้ซื้อสินค้าจะรักษาความสามารถปลอดภัยหรือ ซอฟต์แวร์ที่มีประสิทธิภาพเพียงใดก็คุณต้องอาศัย พนักงานเป็นของคุณคนคอยปฏิบัติ 2. พนักงานในห้างหุ้นส่วนจำกัดหากองค์กรไม่ให้ความสามารถร่วมมือ ก็ไม่ด้านรักษาความสามารถปลอดภัยของ Thailand ข้อมูลได้ 3. การพัฒนาพนักงานจึงถือเป็น สิ่งสำคัญ 4. พนักงานตระหนักทำให้ถึงความสามารถรับผิดชอบในห้างหุ้นส่วนจำกัดหัวเรื่อง: การรักษาความสามารถปลอดภัย และคุณต้องถือปฏิบัติ 5. บุคคลที่เกี่ยวข้องจึงจาเป็นจะ ต้องได้รับการอบรมอยู เสมอ

14. บุคคลที่เกี่ยวข้องและจะต้องได้รับการพัฒนาอยู่เสมอ

14.1. 1. พนักงานในองค์กร 2. ผู้ดูแลระบบ 3. นักพัฒนาแอ็ปพลิเคชั่น 4. ผู้บริหาร