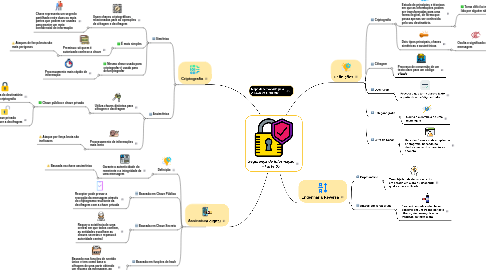

1. Mapa desenvolvido pela A Casa do Simulado

2. Criptografia

2.1. Simétrica

2.1.1. Usam chaves criptográficas relacionadas para as operações de cifragem e decifragem

2.1.1.1. Chave representa um segredo partilhado entre duas ou mais partes que podem ser usadas para manter um meio confidencial de informação

2.1.2. É mais simples

2.1.2.1. Premissa: só quem é autorizado conhece a chave

2.1.2.1.1. Ataques de força bruta são mais perigosos

2.1.3. Mesma chave usada para criptografar é usada para descriptografar

2.1.3.1. Processamento mais rápido de informação

2.2. Assimétrica

2.2.1. Utiliza chaves distintas para cifragem e decifragem

2.2.1.1. Chave pública e chave privada

2.2.1.1.1. Chave pública do destinatário usada para a criptografia

2.2.1.1.2. Apenas a chave privada consegue fazer a decifragem

2.2.2. Processamento de informações mais lento

2.2.2.1. Ataque por força bruta são ineficazes

3. Assinatura digital

3.1. Definição

3.1.1. Garante a autenticidade do remetente e a integridade de uma mensagem

3.1.1.1. Baseada na chave assimétrica

3.2. Baseada em Chave Pública

3.2.1. Receptor pode provar a recepção da mensagem através do criptograma resultante da decifragem com a chave privada

3.3. Baseada em Chave Secreta

3.3.1. Requer a existência de uma central em que todos confiem, as entidades escolhem as chaves secretas e repassa à autoridade central

3.4. Baseada em funções de hash

3.4.1. Baseado nas funções de sentido único e tem como base a cifragem de uma parte obtendo um resumo da mensagem, ao cifrar esse trecho estará assinando

4. Definições

4.1. Criptografia

4.1.1. Estudo de princípios e técnicas em que as informações podem ser transformadas para uma forma ilegível, de forma que possa apenas ser conhecida pelo seu destinatário.

4.1.1.1. Torna difícil a informação ser lida por alguém não autorizado

4.1.2. Dois tipos principais, chaves simétricas e assimétricas

4.1.2.1. Oculta o significado da mensagem

4.2. Cifragem

4.2.1. Processo de conversão de um texto claro para um código cifrado

4.3. Decifrarem

4.3.1. Processo que torna claro o texto a partir de um código cifrado

4.4. Esteganografia

4.4.1. Oculta a existência de uma mensagem

4.5. Cifra de César

4.5.1. Uma das formas mais simples de criptografia, baseada no deslocamento dos caracteres do alfabeto

5. Engenharia Reversa

5.1. Criptoanálise

5.1.1. Tem objetivo de deduzir o texto em cifrado em claro ou descobrir qual a chave utilizada

5.2. Ataque por força bruta

5.2.1. É experimentada cada chave possível em um trecho de texto cifrado, até conseguir uma tradução de texto clara