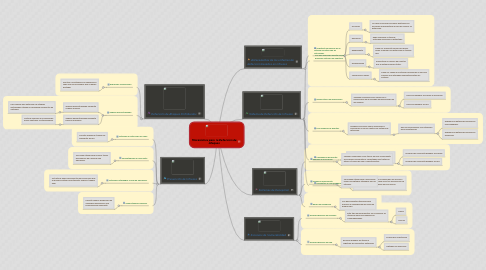

1. Detección de Ataques Distribuidos

1.1. Esquemas Tradicionales

1.1.1. Plantean la instalacion de sensores en cada uno de los equipos que se desea proteger

1.2. Análisis Descentralizado

1.2.1. Analisis Descentralizado mediante codigos moviles.

1.2.1.1. Para realizar una detección de ataques distribuidos utilizan el paradigma de agentes de software.

1.2.2. Análisis descentralizado mediante paso de mensajes

1.2.2.1. Trata de eliminar la necesidad de nodos centrales o intermediarios

2. Prevención de Intrusos

2.1. Sistemas de Detección en Linea

2.1.1. Permite analizar el trafico del segmento de red

2.2. Conmutadores de nivel siete

2.2.1. Se suelen utilizar para realizar tareas de balanceo de carga de una aplicación.

2.3. Sistemas cortafuegos a nivel de aplicación.

2.3.1. Se trata de unas herramientas de prevención que se pueden instalar directamente sobre el trabajo final.

2.4. Conmutadores Hibridos.

2.4.1. Permite reducir problemas de seguridad asociados a una programacion deficiente

3. Antecedentes de los sistemas de deteccion basados en intrusos

3.1. Son una evolución directa de los primeros sistemas de Auditoria.

4. Sistema de Detección de Intrusos

4.1. Arquitectura general de un sistema de detección de intrusiones

4.1.1. Precision

4.1.1.1. No debe confundir acciones legitimas con acciones deshonestas a la hora de realizar su detección.

4.1.2. Eficiencia

4.1.2.1. Debe minimizar la tasa de actividad maliciosa no detectada

4.1.3. Rendimiento

4.1.3.1. Debe ser suficiente como para poder llegar a realizar una detección en tiempo real

4.1.4. Escalabalidad

4.1.4.1. Aumentara el numero de eventos que el sistema debera tratar

4.1.5. Tolerancia en Fallos

4.1.5.1. Debe ser capaz de continuar ofreciendo su servicio aunque sean atacados diferentes partes del sistema.

4.2. Recolectores de Informacion

4.2.1. También conocido como sensor es el responsable de la recogida de información de los equipos.

4.2.1.1. Sensores basados en equipo y aplicacion.

4.2.1.2. Sensores basados en red.

4.3. Procesadores de Eventos

4.3.1. También conocidos como analizadores conforman el núcleo central del sistema de detección.

4.3.1.1. Dos de los esquemas mas utilizados para la proteccion

4.3.1.1.1. Esquema de detección basados en usos indebidos.

4.3.1.1.2. Esquema de detección basados en anomalías.

4.4. Unidades de Respuesta

4.4.1. Se encargaran de iniciar acciones de respuesta en el momento que se presente el ataque o una intrusión.

4.4.1.1. Unidades de respuesta basadas en equipo

4.4.1.2. Unidades de respuesta basadas en red.

4.5. Elementos de Almacenamiento

4.5.1. El volumen de información recogida por los sensores del sistema de detección llega a ser tan elevado que se hace necesario, previo análisis un proceso de almacenamiento.

5. Escaners de Vulnerabilidad

5.1. Escaners Basados en Maquina

5.1.1. Este tipo de herramientas fue el primero en utilizarse para la evaluación de vulnerabilidades.

5.1.1.1. TIGER

5.1.1.2. COOPS

5.2. Escaners Basados en Red

5.2.1. Realizan pruebas de ataque y registran las respuestas obtenidas.

5.2.1.1. Prueba por explotacion

5.2.1.2. Métodos de Inferencia

6. Sistemas de Decepcion

6.1. Equipos de Decepcion

6.1.1. Tambien conocidos como tarros de miel o honeypots son equipos informaticos conectados que tratan de atraer el trafico de uno o mas atacantes.

6.2. Celdas de Aislamiento

6.2.1. Se pueden utilizar para comprender mejor los métodos utilizados por los intrusos.

6.3. Redes de Decepcion

6.3.1. Son herramientas utilizadas para mejorar la seguridad de las redes de producción.