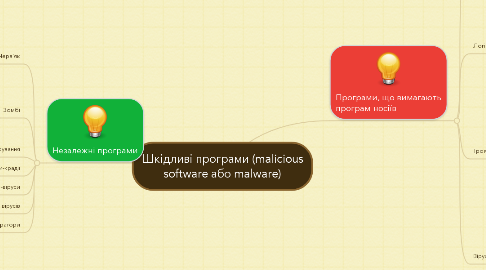

1. Незалежні програми

1.1. Черв'як

1.1.1. Програма, яка розповсюджується через мережу і не залишає своєї копії на магнітному носії.

1.2. Зомбі

1.2.1. Програма, яка приховано під’єднується до інших підключених в Інтернет комп’ютерів, а потім використовує цей комп’ютер для запуску атак, що ускладнює відстеження шляхів до розробника програми-зомбі.

1.3. Утиліти прхованого адміністрування

1.4. Програми-крадії

1.5. "Intended"-віруси

1.6. Конструктори вірусів

1.7. Поліморфік-генератори

2. Програми, що вимагають програм-носіїв

2.1. Люк

2.1.1. Прихована, недокументована точка входу в програмний модуль, яка дозволяє кожному, хто про неї знає, отримати доступ до програми в обхід звичайних процедур, призначених для забезпечення безпеки КС.

2.2. Логічна бомба

2.2.1. Код, що поміщається в деяку легальну програму. Він влаштований таким чином, що при певних умовах “вибухає”.

2.3. Троянський кінь

2.3.1. Програма, яка виконує на доповнення до основних (проектних i документованих) додаткові, але не описані в документацп, дії.

2.3.2. Програми-вандали

2.3.3. «Дроппери» вірусів

2.3.4. «Злі жарти»

2.3.5. Деякі види програм-люків

2.3.6. Деякі логічні бомби

2.3.7. Програми вгадування паролів

2.4. Вірус

2.4.1. Програма. яка може заражати інші програми, змінюючи їх (копіює програму-вірус в програму, яка, в свою чергу, може заразити інші програми).