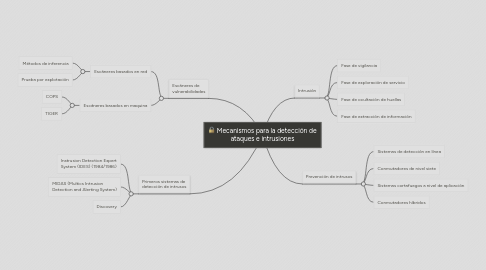

Mecanismos para la detección de ataques e intrusiones

by Elio Fernandez

1. Escáneres de vulnerabilidades

1.1. Escáneres basados en red

1.1.1. Métodos de inferencia

1.1.2. Prueba por explotación

1.2. Escáneres basados en maquina

1.2.1. COPS

1.2.2. TIGER

2. Primeros sistemas de detección de intrusos

2.1. Instrusion Detection Expert System (IDES) (1984/1986)

2.2. MIDAS (Multics Intrusion Detection and Alerting System)

2.3. Discovery

3. Intrusión

3.1. Fase de vigilancia

3.2. Fase de exploración de servicio

3.3. Fase de ocultación de huellas

3.4. Fase de extracción de información

4. Prevención de intrusos

4.1. Sistemas de detección en línea

4.2. Conmutadores de nivel siete

4.3. Sistemas cortafuegos a nivel de aplicación

4.4. Conmutadores híbridos